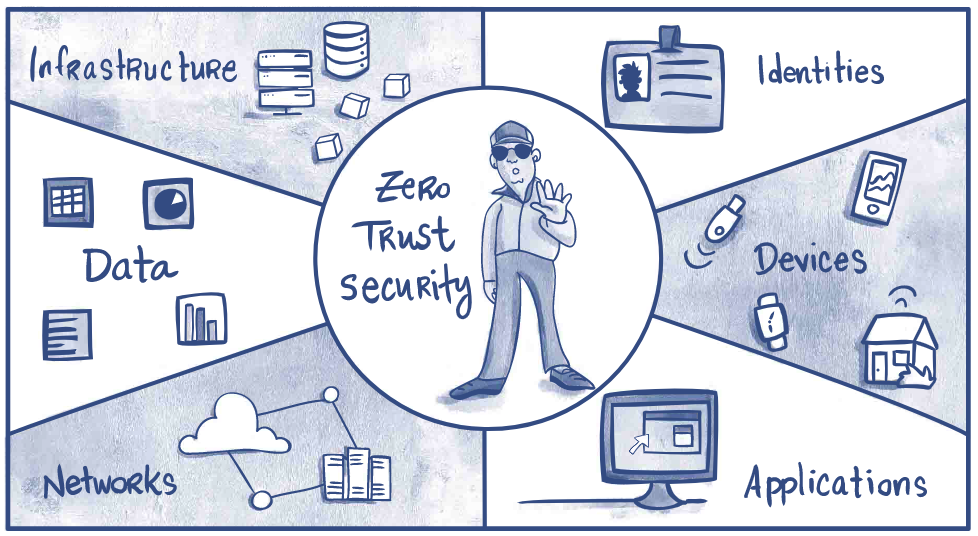

Arquitetura de Confiança Zero – Zero Trust

A arquitetura tradicional de segurança cibernética baseada na proteção de perímetro, tem por similaridade os modelos de proteção dos antigos castelos medievais, onde se faziam presente grandes paredes fortificadas, um foço profundo com crocodilos famintos e um ponto central de acesso altamente vigiado e protegido. Tudo o que ficava dentro dessas fortificações era considerado confiável, por sua vez o que ficava fora dessas estruturas era tido como não confiável. Assim também é na arquitetura tradicional de segurança cibernética, que utiliza recursos como Demilitarized Zones (DMZs), Firewalls, Virtual Private Networks (VPNs), Virtual Local Area Networks (Vlans), Proxies e Web Gateways com objetivo de separar ambientes internos confiáveis dos externos não confiáveis.

Arquitetura de Confiança Zero – Zero Trust Read More »